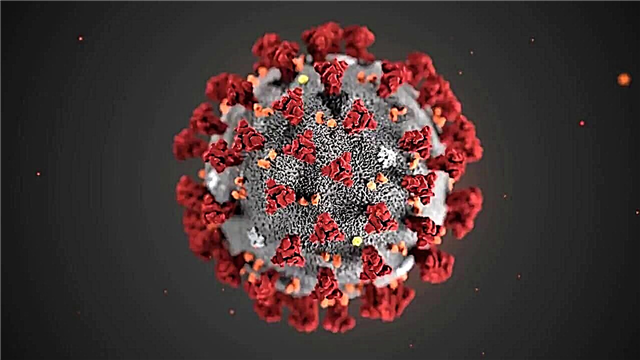

Zaawansowane technologie przynoszą zarówno korzyści konsumentom, jak i szkody w przypadku hakowania przez hakerów. Jest to problem, który pogorszy się w przyszłości, ponieważ wiele firm nie docenia lub całkowicie ignoruje cyberbezpieczeństwo. Każdy przedmiot, który ma mikroczip, może zostać złamany.

Tutaj 7 niezwykłych rzeczy, które mogą zostać zhakowane przez hakerów.

7. Implanty

Każde urządzenie medyczne znajdujące się w ciele ludzkim i podłączone do Internetu jest narażone na ataki hakerów. Na wydarzeniu dotyczącym bezpieczeństwa komputerowego Black Hat w 2011 r. Badacz Jerome Radcliffe wykazał podatność swojej pompy insulinowej na pękanie. Może to zwiększyć lub zmniejszyć dawkę insuliny do niebezpiecznego, a nawet śmiertelnego poziomu, a urządzenie nie ostrzega użytkownika o tym.

Każde urządzenie medyczne znajdujące się w ciele ludzkim i podłączone do Internetu jest narażone na ataki hakerów. Na wydarzeniu dotyczącym bezpieczeństwa komputerowego Black Hat w 2011 r. Badacz Jerome Radcliffe wykazał podatność swojej pompy insulinowej na pękanie. Może to zwiększyć lub zmniejszyć dawkę insuliny do niebezpiecznego, a nawet śmiertelnego poziomu, a urządzenie nie ostrzega użytkownika o tym.

6. Toalety

Nie możesz uciec od hakerów nawet w toalecie. Dotyczy to tych, których domy mają japońską innowację toaletową o nazwie Satis. Aby kontrolować te „inteligentne” toalety, używana jest aplikacja na smartfona o nazwie My Satis. Używa jednego kodu PIN do komunikacji Bluetooth z każdą toaletą. W jaki sposób osoba atakująca, która zhakowała My Satis, może drażnić użytkownika? Na przykład zmuszanie toalety do ciągłego spłukiwania wody, a to jest dodatkowy koszt przy płaceniu za licznik. A także włącz oczyszczacz powietrza, zamknij i opuść pokrywę toalety i nie wyłączaj wbudowanego modułu dźwiękowego, który „zakrywa” dźwięki wypróżnień.

Nie możesz uciec od hakerów nawet w toalecie. Dotyczy to tych, których domy mają japońską innowację toaletową o nazwie Satis. Aby kontrolować te „inteligentne” toalety, używana jest aplikacja na smartfona o nazwie My Satis. Używa jednego kodu PIN do komunikacji Bluetooth z każdą toaletą. W jaki sposób osoba atakująca, która zhakowała My Satis, może drażnić użytkownika? Na przykład zmuszanie toalety do ciągłego spłukiwania wody, a to jest dodatkowy koszt przy płaceniu za licznik. A także włącz oczyszczacz powietrza, zamknij i opuść pokrywę toalety i nie wyłączaj wbudowanego modułu dźwiękowego, który „zakrywa” dźwięki wypróżnień.

5. System alarmowy

Kolejna niezwykła rzecz, którą hakerzy mogą zhakować. W 2014 r. System alarmowy w Montanie ostrzegł widzów, że „umarli pochodzą z grobów i atakują żywych”. Następnie kanał przeprosił mieszkańców miasta, wyjaśniając, że wiadomość pojawiła się w wyniku zhakowania systemu ostrzegania o zagrożeniach. Podobne figle miały miejsce w innych stanach amerykańskich, jednym z nich podczas transmisji programu dla dzieci „Barney and Friends”. I chociaż rozrywka „szkodników komputerowych” nikomu nie zaszkodziła, nie oznacza to, że kolejne alarmy będą równie nieszkodliwe.

Kolejna niezwykła rzecz, którą hakerzy mogą zhakować. W 2014 r. System alarmowy w Montanie ostrzegł widzów, że „umarli pochodzą z grobów i atakują żywych”. Następnie kanał przeprosił mieszkańców miasta, wyjaśniając, że wiadomość pojawiła się w wyniku zhakowania systemu ostrzegania o zagrożeniach. Podobne figle miały miejsce w innych stanach amerykańskich, jednym z nich podczas transmisji programu dla dzieci „Barney and Friends”. I chociaż rozrywka „szkodników komputerowych” nikomu nie zaszkodziła, nie oznacza to, że kolejne alarmy będą równie nieszkodliwe.

4. Inteligentne domy

W 2015 r. Na Zachodzie przeprowadzono eksperyment dotyczący podatności inteligentnych urządzeń automatyki domowej. Z 16 urządzeń problemy z hakowaniem dostarczyły tylko jedno.

W 2015 r. Na Zachodzie przeprowadzono eksperyment dotyczący podatności inteligentnych urządzeń automatyki domowej. Z 16 urządzeń problemy z hakowaniem dostarczyły tylko jedno.

3. Samoloty

Aby znaleźć lukę hakera w samolotach, jeden z naukowców kupił oryginalne części zamienne od dostawcy sprzętu lotniczego w celu symulacji wymiany danych między samolotem pasażerskim a kontrolerem ruchu lotniczego. Pokazał, że bezpieczeństwo samolotów jest tak słabe, że urządzenie mobilne z aplikacją domową może uzyskać dostęp do różnych systemów samolotów. Terroryści nie muszą nawet wnosić broni na pokład samolotu, jeśli możesz przejąć kontrolę nad kierowaniem i skierować skrzydlaty samochód do pożądanego celu.

Aby znaleźć lukę hakera w samolotach, jeden z naukowców kupił oryginalne części zamienne od dostawcy sprzętu lotniczego w celu symulacji wymiany danych między samolotem pasażerskim a kontrolerem ruchu lotniczego. Pokazał, że bezpieczeństwo samolotów jest tak słabe, że urządzenie mobilne z aplikacją domową może uzyskać dostęp do różnych systemów samolotów. Terroryści nie muszą nawet wnosić broni na pokład samolotu, jeśli możesz przejąć kontrolę nad kierowaniem i skierować skrzydlaty samochód do pożądanego celu.

2. Pojazd

W 2015 r. Naukowcy wykorzystali exploit „zero-day” zaprojektowany dla Jeepa Cherokee i otrzymali bezprzewodową automatyczną kontrolę. Kierowca jeepa, reporter, który brał udział w eksperymencie, jechał autostradą z prędkością 115 kilometrów na godzinę, kiedy autorzy eksperymentu ustawili maksymalne chłodzenie, zmienili stację radiową, włączyli wycieraczkę oraz komunikat „Jesteś skazany!”. Kierowca próbował ręcznie zatrzymać te oburzenia, ale bezskutecznie. Chociaż z góry wiedział, co się stanie, przeżył jednak kilka nieprzyjemnych minut. Naukowcy ostrzegają, że to tylko „kwiaty”. Mogliby nagle zatrzymać samochód, co doprowadziłoby do wypadku.

W 2015 r. Naukowcy wykorzystali exploit „zero-day” zaprojektowany dla Jeepa Cherokee i otrzymali bezprzewodową automatyczną kontrolę. Kierowca jeepa, reporter, który brał udział w eksperymencie, jechał autostradą z prędkością 115 kilometrów na godzinę, kiedy autorzy eksperymentu ustawili maksymalne chłodzenie, zmienili stację radiową, włączyli wycieraczkę oraz komunikat „Jesteś skazany!”. Kierowca próbował ręcznie zatrzymać te oburzenia, ale bezskutecznie. Chociaż z góry wiedział, co się stanie, przeżył jednak kilka nieprzyjemnych minut. Naukowcy ostrzegają, że to tylko „kwiaty”. Mogliby nagle zatrzymać samochód, co doprowadziłoby do wypadku.

1. Nowy komputer

Nowy komputer, niepołączony z Internetem, jest pierwszą linią zaawansowanych technologicznie rzeczy, które są podatne na ataki hakerów. Niektóre chińskie komputery były sprzedawane z preinstalowanym wirusem, który szpieguje użytkowników i zakłóca działanie programów antywirusowych. Badanie Microsoft ujawniło, że komputery zostały zainfekowane złośliwym oprogramowaniem Nitol. Rozprzestrzenił się za pośrednictwem nośników wymiennych i zdołał zainfekować miliony komputerów w całych Chinach.

Nowy komputer, niepołączony z Internetem, jest pierwszą linią zaawansowanych technologicznie rzeczy, które są podatne na ataki hakerów. Niektóre chińskie komputery były sprzedawane z preinstalowanym wirusem, który szpieguje użytkowników i zakłóca działanie programów antywirusowych. Badanie Microsoft ujawniło, że komputery zostały zainfekowane złośliwym oprogramowaniem Nitol. Rozprzestrzenił się za pośrednictwem nośników wymiennych i zdołał zainfekować miliony komputerów w całych Chinach.